传统杀毒软件因依赖特征码检测、缺乏上下文分析和被动响应机制,难以应对现代隐蔽性高、持续性强的网络攻击,需结合防火墙、EDR、系统更新、安全培训与备份等措施构建多层次纵深防御体系。

单纯依靠传统杀毒软件已不足以应对现代复杂的网络威胁,主要因为其防护机制存在明显局限,无法有效应对当前攻击的隐蔽性、多样性和持续性。

依赖特征码检测,难以发现新型威胁

传统杀毒软件的核心是病毒特征库,通过比对文件是否匹配已知恶意代码的“指纹”来判断风险。这种方法对于从未见过的零日攻击(0day)、经过简单修改就能绕过检测的恶意软件变种,以及完全不依赖文件的无文件攻击(如利用PowerShell在内存中执行恶意指令)几乎无效。攻击者只需稍作伪装,就能轻松避开这种“守株待兔”式的防御。

缺乏深度监控与上下文分析能力

杀毒软件通常只关注单个文件是否为恶意程序,却看不到攻击的完整链条。它无法提供关键信息:威胁是如何进入系统的?攻击者后续进行了哪些操作?是否正在横向移动窃取数据?有没有留下后门以便长期潜伏?这种“只见树木不见森林”的状态,让安全人员难以彻底清除威胁和修复系统漏洞。

被动响应,无法阻止持续性攻击

当检测到威胁时,杀毒软件的典型操作是隔离或删除文件。但这只是治标不治本。它不能自动修复被利用的系统漏洞,无法撤销攻击者创建的账户或更改的配置,更不能追踪并阻断已经在内网活动的攻击者。一次看似被“解决”的攻击,可能只是冰山一角,根源未除,风险依然存在。

基本上就这些。要构建有效防线,必须结合防火墙、终端检测与响应(EDR)、定期系统更新、员工安全意识培训以及良好的数据备份习惯等多层次措施,形成纵深防御体系。

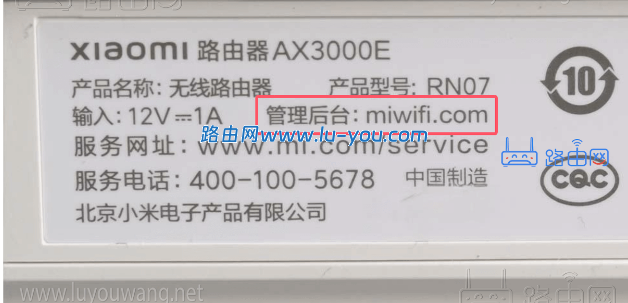

路由网

路由网