涉及版本

微信 Windows 版:

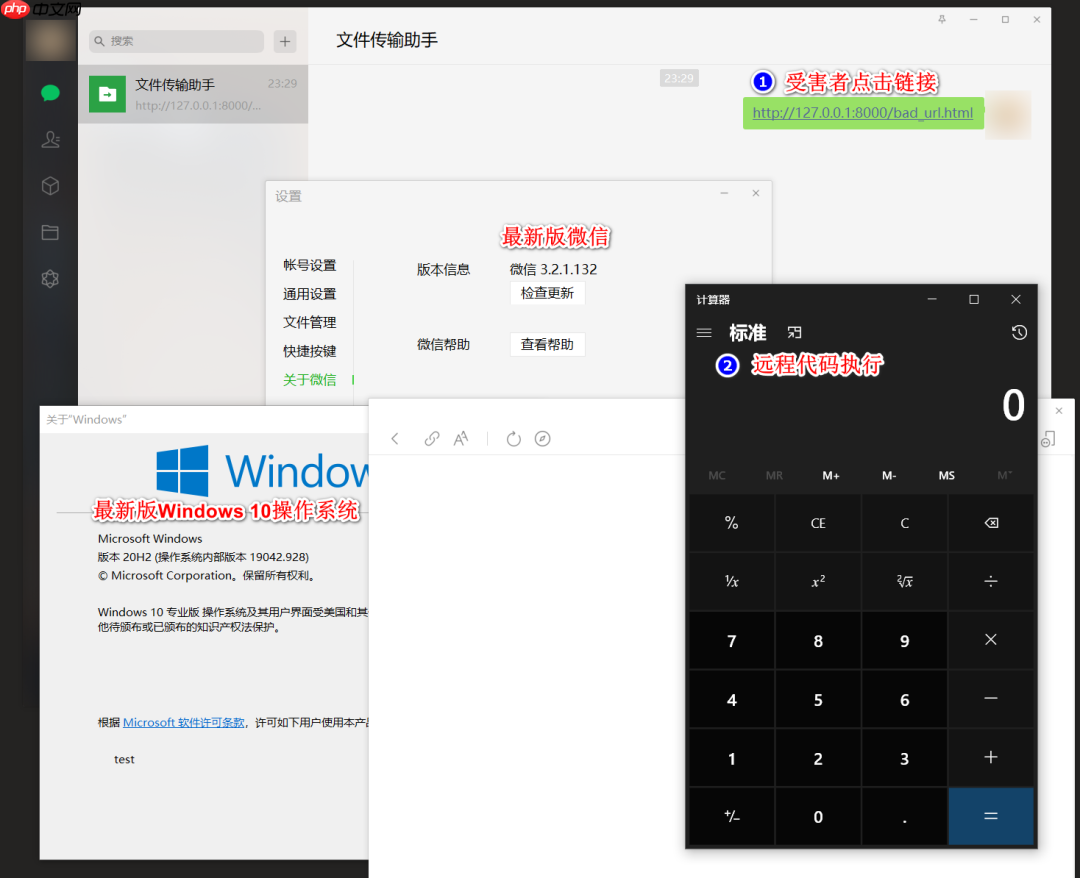

此次攻击链的主要实施过程如下:

1.攻击者利用微信(PC版)的一个未公开的漏洞,构造恶意钓鱼链接,并通过微信将该链接发送给目标员工。

2.当员工点击攻击者的钓鱼链接时,该漏洞被触发。

通过点击微信中的URL链接,系统会调用内置的浏览器(基于Chrome内核,并启用了–no-sandbox参数)来加载并执行远程JavaScript代码。一旦针对Chrome漏洞的JavaScript代码成功执行,shellcode将启动远程控制进程,最终获取该PC的当前用户权限。

经测试,用户只需点击一次链接即可被完全控制。

(图片来源:安恒信息应急响应中心)

(图片来源:安恒信息应急响应中心)

防范措施:

1.提高自身防范意识,避免点击任何来源不明的链接。

2.强烈建议立即将微信更新至3.2.1.141或更高版本,以修复该漏洞。

微信官方下载链接:

https://www.php.cn/link/3484e1bac36fc0d1f0e86ae3b5aed870

路由网

路由网