概述

2019年9月23日,微软发布了针对Internet Explorer浏览器组件jscript.dll的漏洞修复补丁,该漏洞由Google威胁分析小组的安全研究员Clément Lecigne发现。利用此漏洞会导致内存损坏,使攻击者能够执行任意代码,攻击者可能会通过挂马网站传播恶意代码。

Internet Explorer是微软公司推出的一款网页浏览器,jscript.dll是IE中的脚本引擎。根据Netmarketshare的调查数据[1],Internet Explorer的市场占有率为8.29%。由于其默认安装特性和国内网民基数大,该漏洞的影响范围广泛。

图 Internet Explorer市场占有率

图 Internet Explorer市场占有率

漏洞描述 jscript.dll在处理内存对象时,会触发内存损坏的漏洞。攻击者可能会通过电子邮件等方式诱导用户访问精心设计的网页,从而利用该漏洞。成功利用该漏洞可以在当前用户权限下执行任意代码。如果用户使用管理员权限登录,攻击者可以控制受影响的系统,并进行安装程序、查看、更改、删除数据等操作。

受影响范围:

| IE 11 | Windows 7, Windows 8.1, Windows 10, Windows Server 2012/R2, Windows Server 2008, Windows Server 2016, Windows Server 2019 |

|---|---|

| IE 10 | Windows Server 2012 |

| IE 9 | Windows Server 2008 |

可能的攻击风险演化 手工修复及缓解建议

- 在32位操作系统中,可以通过以下命令限制对JScript.dll的访问:

- 在64位操作系统中,可以通过以下命令限制对JScript.dll的访问:

-

安装漏洞补丁[2],或卸载受影响的浏览器。

-

将DEP配置从系统覆盖到全部应用,并将UAC设置等级调整到最高,可能有助于缓解本攻击影响。但需要进一步验证。

产品侧应用建议

-

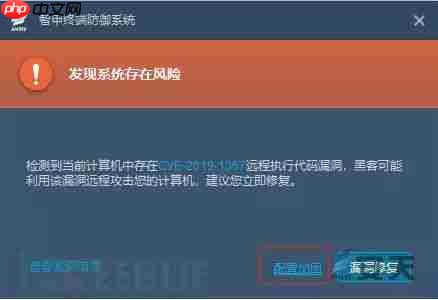

安天智甲终端防御系统企业版支持全网统一的安全配置加固和补丁升级,智甲响应的配置模板策略和补丁库已经作出针对性升级。我们的智甲主防机制带有浏览器防护、内存防护等机制,可以在漏洞利用发生后,进行相关的风险拦截。与我们的资产安全运维系统组合使用,可以充分减少暴露面,改善网络信息系统的可管理性。

-

安天探海威胁检测系统可以对漏洞利用、样本投放和横向移动进行拦截。

图 安天智甲针对孤岛节点亦可导入升级包一键加固和修复漏洞

图 安天智甲针对孤岛节点亦可导入升级包一键加固和修复漏洞

附录一:参考资料 [1] Market Share Statistics for Internet Technologies

[2] CVE-2019-1367 | Scripting Engine Memory Corruption Vulnerability

路由网

路由网